Robo de datos: cómo evitar caer en la estafa de los «call center truchos»

Día tras día, los ciberdelincuentes buscan nuevas modalidades de estafas para lograr engañar a sus víctimas y así poder hacerse con sus datos personales, financieros y así robarles su dinero. En el último tiempo, uno de los engaños más populares entre los estafadores es el de hacerse pasar por representantes de empresas o entidades gubernamentales.

Entre otros métodos de fraude, este tipo de delincuentes suele emplear perfiles falsos en redes sociales, generalmente fingiendo ser asistentes de atención al cliente, llamadas telefónicas o sitios web falsos que imitan a los originales y aparecen entre los primeros resultados de Google.

La AFIP alerta por estafas virtuales a través de email

«Es importante que las personas estén atentas y nunca compartan información personal. Las empresas generalmente no solicitan datos personales telefónicamente, a través del correo electrónico o vía redes sociales«, advirtieron al respecto desde el Laboratorio de Investigación de ESET Latinoamérica.

A su vez, desde la compañía especializada en ciberseguridad remarcaron que «mucho menos se debe compartir esta información si fuimos conectados de forma inesperada».

En general, tanto en WhatsApp como en redes sociales, las empresas y entidades oficiales cuentan con una marca de verificación junto a su nombre, se recomienda chequear que dicha insignia esté presente, ya que garantiza que se trata de un canal de comunicación legítimo.

Las cuatro estafas virtuales más comunes y cómo protegerse

Los estafadores virtuales tienen como principal objetivo hacerse pasar por representantes de atención al cliente para obtener datos financieros y personales de las víctimas. En general, estos suelen realizar el primer contacto a través de redes sociales y, en última instancia, establecen una comunicación telefónica.

Para evitar llegar al punto de tener que llamar por teléfono, los delincuentes suelen recurrir a diferentes alternativas, siendo estas las más utilizadas:

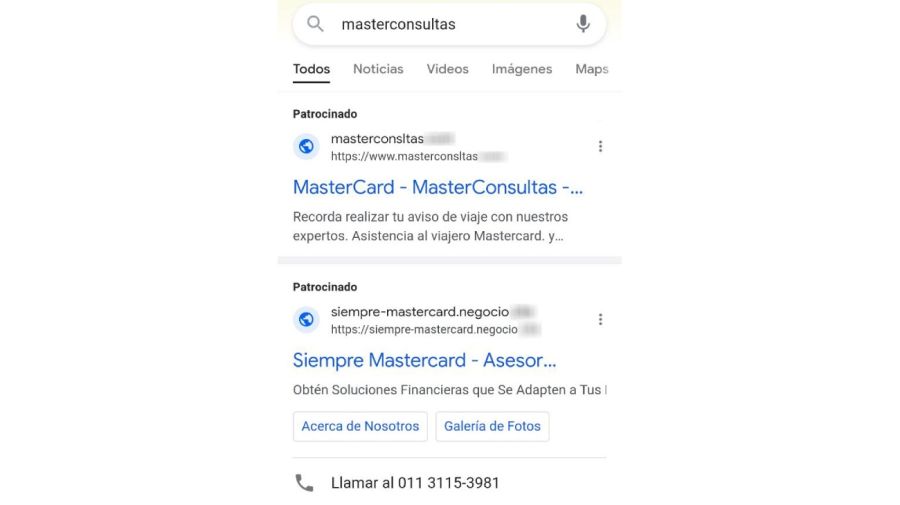

1. Páginas web falsas en los resultados de búsqueda de Google

Existe la creencia de que los primeros resultados que arroja el buscador son sitios legítimos, por lo que los usuarios suelen hacer click e ingresan con total confianza. Sin embargo, los ciberdelincuentes se aprovechan de esta creencia y para eso crean sitios web falsos que aparecen primeros gracias a anuncios, pagos o técnicas de SEO fraudulentas.

Por esto mismo, se recomienda no confiar ciegamente en los primeros links que ofrecen los motores de búsqueda, ya sea Google o cualquier otro navegador.

No hace mucho, ESET conoció el caso de una usuaria que buscó en Google el número de atención al cliente de una compañía y accedió a uno de los primeros resultados. Una vez dentro de la página, se encontró con que debía dejar su contacto y, posteriormente, un falso representante se comunicó con ella y le explicó que debía cargar sus datos de cobro en el sistema a raíz de un inconveniente ocurrido en la base de datos.

La víctima, convencida de que se trataba de un agente oficial, le dio al delincuente los números de su tarjeta de crédito y de débito junto a la fecha de expiración y código de seguridad de ambas. Además, el estafador también logró convencer a la mujer para que esta le enviara fotos del frente y dorso de su DNI a través de WhatsApp.

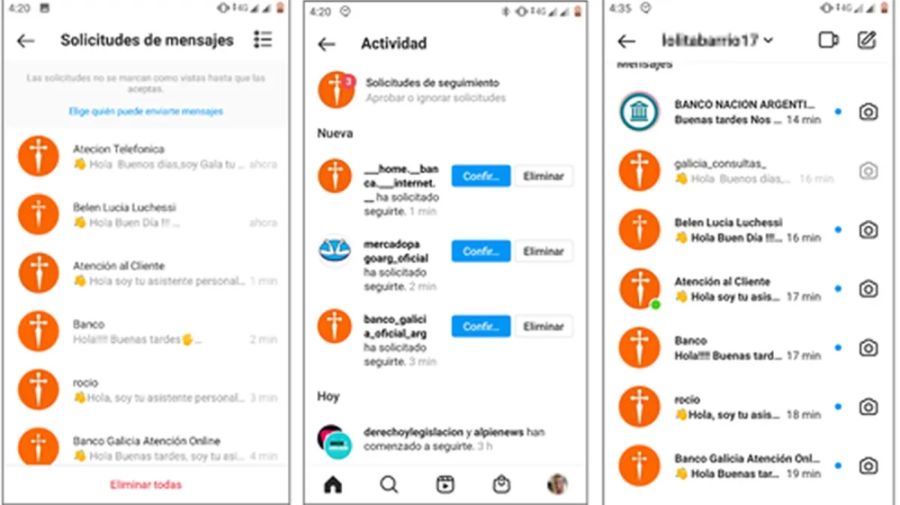

2. Bots y perfiles falsos

Otra estafa común que puede verse en redes sociales, sobre todo en Instagram y Twitter, consta de que los estafadores vigilan los comentarios que realizan los usuarios hacia las empresas, buscando, sobre todo, aquellos que presentan alguna queja o reclamo que amerite una respuesta y resolución por parte de la compañía o entidad.

Cabe aclarar que, para concretar la estafa, estos perfiles falsos cuentan con el mismo logo de la empresa o entidad en cuestión y se colocan un nombre de usuario similar o alusivo, buscando generar credibilidad. Aunque en ningún caso cuentan con marcas de verificación.

Tras ofrecer asistencia a los usuarios, en caso de que estos accedan, los falsos agentes se ponen en contacto con las víctimas y les solicitan sus datos personal y/o bancarios. Incluso aquellos más organizados suelen utilizar bots que monitorean los comentarios de las personas en redes para detectar los casos donde podrían concretar la estafa.

3. Números de WhatsApp falsos

Similar al caso de los perfiles falsos de redes sociales pero vía WhatsApp. En estos casos, los ciberdelincuentes se ponen en contacto a través de la popular aplicación de mensajería utilizando una foto de perfil con el logro de la empresa a la que intentan suplantar y una descripción que haga parecer al número como un contacto legítimo.

Una vez que establecen comunicación con la víctima, los estafadores utilizan todas las herramientas que tienen a su alcance para convencerla de que entregue sus datos. En particular, en este tipo de delitos los ciberdelincuentes recurren mucho a la necesidad de inmediatez e intentan hacerle creer a la persona que es un asunto de suma urgencia que tiene que resolver sí o sí en el momento, de modo que esta no pueda analizar la situación y detectar la estafa.

4. Vishing, llamadas telefónicas

El Vishing es un tipo de delito cibernético basado en la ingeniería social que se produce a través de llamadas telefónicas directas o mensajes de voz. En estos casos, muy similares a los que se realizan por WhatsApp y redes sociales, los delincuentes simulan ser representantes oficiales de empresas, servicios u organismos públicos.

Las últimas variantes de estafas que acosan a los usuarios de WhatsApp y cómo evitarlas

Una de los métodos principales que aplican es el de contactar con los clientes de entidades financieras o bancarias alegando que quieren proporcionarle los nuevos números de contacto de la compañía. Posteriormente, con la excusa de «validar los datos del cliente», intentan persuadir a la víctima para que comparta los números de sus tarjetas.

¿De dónde obtienen los datos?

En general, los ciberdelincuentes acceden a este tipo de información a través de bases de datos comercializadas en foros clandestinos, dichas bases suelen incluir números de teléfono, nombre completo de cada persona e incluso números de tarjetas.

La gran mayoría de esas bases de datos llega al mercado negro de internet a raíz de filtraciones de información sufridas por las compañías, ya sea a través del robo directo de datos o por el envío de malware o instalación de algún otro tipo de código malicioso.

AS./fl